Safety

Mach keine Vorträge. Mach eine Show draus. Bei einem Lied merken wir uns zuerst die Melodie. Danach achten wir auf den Text. Deshalb probieren wir mal den interaktiven, anschaulichen Weg zum neuen Datenschutz.

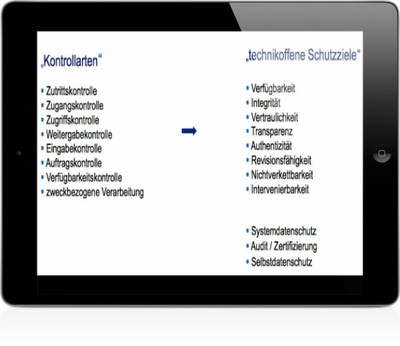

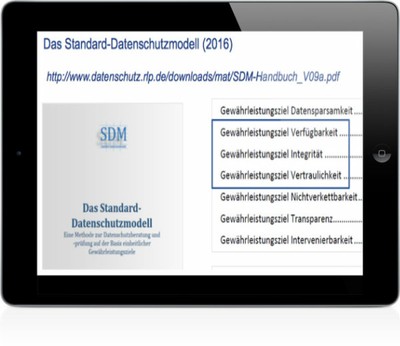

Zum Personen-, Verbraucher- und Datenschutz wurden bereits eine Vielzahl hervorragender Bücher geschrieben und Urteile gesprochen. Diese Werke haben deutlich gemacht: Deutschlands Unternehmen müssen handeln, um langfristig vertrauenswürdig zu bleiben. Über das Why müssen wir uns also immer weniger streiten, hier herrscht fast Common Sense. Auch einzelne Lösungsbausteine und Teilbereiche, wie Firewall, Virenschutz, VPN... wurden und werden in anderen Best Practice in aller Tiefe betrachtet. Eher das What for, aber vor allem das How ist beim konkreten "Machen" oft noch unklar. Dass eine reine Technikzentrierung ein Irrweg ist, hat mit Fragen des richtigen Paradigmas bzw. der richtigen Ausrichtung und Priorisierung von Schutzzielen zu tun, ist daher ebenso erfolgsrelevant, wie Fragen zur Vorgehensweise und möglichen Werkzeugen kontektadäquat zu beantworten. Ob vor allem Effizienz und Nachhaltigkeit im Vordergrund stehen oder der Mensch, insbesondere der Mitarbeitende am Schluss einen wesentlichen Unterschied im Kontext ausmacht. Ob man direkt im Sinne einer Abschottung oder doch erst einmal Lean und im Sinne einen MVP-Konzepts vorgeht ist eine essentielle Entscheidung, die z.B. auch von der Reife und den Ressourcen des Unternehmens abhängt oder ganz einafch von den finanziellen Möglichkeiten. Gerade der Mittelstand ist oft gezwungen, in schlanken Konzepten zu denken. Vielleicht müssen wir aber auch radikal neu denken und Disruptive Security Champions schaffen. Auf jeden Fall kommen wir an einem Company ReBuilding aufgrund von Personen-, Verbraucher- und Datenschutz nicht vorbei.

Diese und andere Fragen klären daher unsere vorliegenden Ausführungen und verweisen zugleich auf wichtige Köpfe, Partner und Informationsquellen zum Stand der Sicherheits-Technik. Vielleicht mit am wichtigsten: den Tatsachen ins Augen zu klicken und das analoge Alt-Land endgültig hinter uns zu lassen.

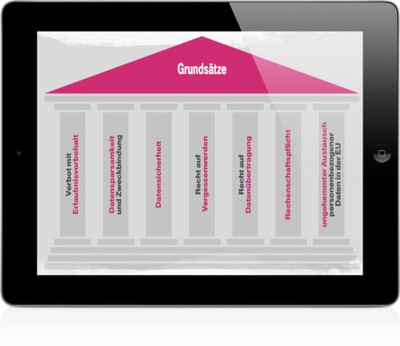

EU-weite Grundidee

Aktuell gibt es in der EU lediglich eine Richtlinie, welche von den einzelnen Staaten jeweils unterschiedlich interpretiert und umgesetzt wurde – die Richtlinie 95/46/EG. Anders als bei dieser Richtlinie, ist es den EU-Staaten zukünftig nicht erlaubt die DSGVO „in wesentlichen Punkten“ durch ihre nationalen Parlamente abzuschwächen. Zukünftig gilt also das gleiche Recht zur Verarbeitung der personenbezogenen Daten in allen 28 Ländern der EU,. Was auch wichtig ist, war eine Anleitung zu erstellen, was zu tun ist, wenn eine Datenschutzpanne passiert. Da in kurzer Zeit, 72 Stunden, geprüft werden muss, wer informiert werden muss und in welchem Umfang, bleibt dann nicht viel Zeit, noch lange darüber nachzudenken. Auch das “Recht auf Vergessenwerden” sollte nicht unterschätzt werden. Hier ist es gut, wir bereits ein Löschungskonzept für unsere Holding entwickelt haben.

Wer mit IT beruflich zu tun hat, weiss um das Reporting- und Analyse-Potenzial vernetzter DV-Anlagen. Genau, wie jeder, der am Arbeitsplatz fortwährend auf Bildschirme schaut, am Feierabend eigentlich Fernsehen und Smartphone meidet. So sprechen wir von Datenschutz aus unserer Sicht auch über Gesundheitsschutz und dem gesunden, ausgewogenen Umgang mit Technologien. Endlich Zeit, nicht nur unsere Arbeitsformen, sondern auch wesentlich unsere Persönlichkeit und Vorlieben unter persönlicher Einflussnahme zu halten.

Wir begegnen den modernen Datenschutz-Verordnungen mit Freude und Stolz. Stolz besonders über die Stärkung des Verbraucherschutzes und mit Freude aufgrund der politischen Verabschiedung des eindeutigen Bürgerwillens gegen Transparenz und Kommerzialisierung des eigenen ICHs. Darum dokumentieren und öffnen wir uns als Unternehmensgruppe in unserem Handeln und Abläufen. Wir glauben, dass Vertrauen die neue Digital-Währung ist, als Patronats-Erklärung der Geschäftsleitung.

Partnerschaftlich bieten wir an, smarte Verknüpfungen zu begrenzen und ausschliesslich zweckgebunden Daten zu erheben. Uns ist das menschliche Verhältnis zu unseren Mitarbeitenden, Debitoren und Kreditoren wichtiger, als zweifelhafte Scoring-Klassifizierungen daraus zu erheben. Die digitale Transformation soll nicht ausgrenzen, sondern integrieren. Für unsere Prozesse geben wir an, wofür wir um Ihre Mithilfe und um Ihre Informationen bitten. Wir meinen, dass unsere Daten-Ethik unser Wirtschaftsvorteil sein kann.

Die regionale Debatte, Aufklärung und Zukunfts-Dialoge unterstützen wir freiwillig (Unterstützung TEDx, AIF Projekte und Schule-Wirtschaft Kooperationen). Machen Sie Datenschutz auch zu Ihrem Fokus!

Sicherheit. Einfach. Machen.

Ein bisschen erinnert die Situation an die Einführung der Registrierkassenpflicht: Erst einmal abwarten, was die anderen machen und ob es wirklich so schlimm wird, bevor man selbst reagiert.

Eine eigenständige Persönlichkeit

Das Ergebnis ist ein fast 90 Seiten langes Rechtsdokument aus mehr als 170 erklärenden Erwägungsgründen und 99 Gesetzesartikeln, das in allen Amtssprachen der EU eingesehen werden kann.

Datenschutz ist viel mehr als IT-Sicherheit

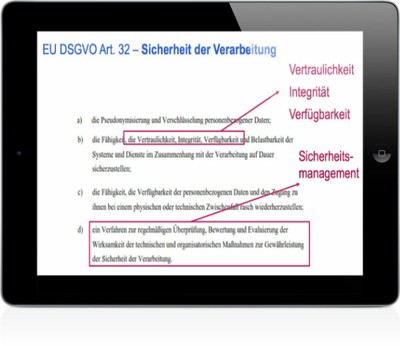

Die Pflichten für Unternehmen, die aus diesem Gesetz entstehen, sind umfassend und vielfältig. Sie betreffen nicht nur die naheliegenden Themen wie die IT-Sicherheit, sondern reichen viel weiter in die Organisation, das Marketing und die Kundenbetreuung.

Sie werden gesammelt, analysiert und verkauft – und zum Teil zu undurchsichtigen und fragwürdigen Zwecken benutzt: persönliche Daten, die wir im Netz hinterlassen. Braucht es strengere Regeln beim Datenschutz oder sind wir für unsere Daten selber verantwortlich?

Für Politiker und Werber sind Informationen das neue Öl oder Gold. Daten sammeln, einkaufen, analysieren und weiterverkaufen: Wer über persönliche Angaben seiner Kunden oder seiner politischen Sympathisanten verfügt, erhält ein detailliertes Bild über deren Abstimmungs- oder Konsumverhalten. Und kann diesen Informationsvorsprung zu seinen Gunsten nutzen. Dazu zählt beispielsweise das Prinzip der Zweckbindung. Es besagt, dass unsere Unternehmens-Gruppe personenbezogene Daten nur zu dem Zweck bearbeiten wird, zu dem wir die Informationen erhoben haben. Kundendaten, die wir beispielsweise für die Abrechnung von Dienstleistungen erfasst haben, werden niemals ohne explizite Zustimmung des Betroffenen zusätzlich für Werbung und Marketing verwertet.

Wir haben mit externen Partnern eine "Inventur" aller Verfahren und Prozesse durchgeführt, bei denen Daten im Spiel sind, die gemäss der DSVGO in besonderem Maße geschützt werden müssen. Diese Dokumentation ist jedoch kein statisches Element. Vielmehr wird es regelmässig überprüft und angepasst.

Tatsache ist, dass die Datenschutz-Grundverordnung die Rechte, aber auch Pflichten unseres Konzern- Datenschutzbeauftragten erweitert. So muss er gemäss Artikel 39 der DSGVO unter anderem die Einhaltung der DSGVO und nationalen Sonderregelungen überwachen. Ausserdem ist er für die "Beratung … im Zusammenhang mit der Datenschutz-Folgenabschätzung und Überwachung ihrer Durchführung gemäss Artikel 35" zuständig, so Artikel 39. Diese Folgenabschätzung ist eine Art Vorabkontrolle wenn bei der Verarbeitung für die Betroffenen voraussichtlich ein hohes Risiko besteht. Bei ihr nimmt unser DSB eine Bewertung der Risiken für die Rechte von Personen vor, deren Daten verarbeitet werden. Ausserdem prüft er initial, ob die Verarbeitung überhaupt erforderlich ist. Das genutzte, unterstützende Werkzeug zur Bewertung ist die Gefährdungs-Analyse - aus dem Arbeitsplatz-Schutz bekannt und in unser Unternehmens-Gruppe zum Zweck der Compliance Erhebung angewandt.

Merke: das Internet vergisst genau nichts....

Betriebsgeheimnisse sollten jeweils bei uns bleiben. Ist dies nicht der Fall, leidet unsere Reputation.

+ Im Gegensatz zu technischen Angriffen können Übergriffe auf unsere Mitarbeitenden oder Subunternehmer nur schwer erkannt werden!

+ Sicherheit beginnt nicht also in der IT, sondern in den Köpfen unser Mitarbeitenden.

Ein zentraler Aspekt unser Datenschutz-Strategie sind die Mitarbeitenden. Die besten Richtlinien und technischen Vorkehrungen helfen vermutlich wenig, wenn sich die Beschäftigten darüber hinwegsetzen oder die Vorgaben nur halbherzig umsetzen. Daher ist es notwendig, Geschäftsverantwortliche und IT-Fachleute, aber auch "normale" Mitarbeiter mit den Grundzügen DSGVO vertraut zu machen. Als ein probates Mittel haben sich unsere entsprechende internen Schulungen an den jeweiligen Unternehmens-Standorten erwiesen. Es zeigt sich: Ein strukturiertes Vorgehen, beginnend mit unser Gap-Analyse auf Prozess- und Dokumentenebene, führte zu den Bereichen, in denen die Datenschutzorganisation für die DSGVO angepasst werden musste. Der Dokumentation über Richtlinien und Verarbeitungsverzeichnisse kam eine Schlüsselrolle zu, dadurch liessen sich Regeln und Verfahren einheitlich in der ganzen Konzern-Organisation einführen. Begleitet wurde dieser Prozess von einer Sensibilisierung der Verantwortlichen für den Datenschutz. Auf diesem Weg konnten und werden fortwährend vorhandene Lücken in der Umsetzung der DSGVO angegangen und geschlossen werden.

Ebenfalls ein sichtbarer Effekt ist unsere Resilienz gegenüber neuen Anforderungen; hier geht es um Datensicherheit, Verschlüsselung und das Recht auf Privatssphäre. Wir sind optimistisch, dass Menschen in der Lage sind, Daten zu zähmen.

N.B.: Unternehmen mit mehr als neun eingebundenen Personen müssen schon seit Jahren einen Datenschutzbeauftragten benennen. Diese Person ist vom Unternehmen zu bezahlen, prüft die Einhaltung des Schutzes von Daten der Personen und geniesst einen erweiterten Kündigungsschutz.

Ist es nicht angenehm, wenn man einfach Schutzgeld zahlt und nicht mehr vor der Haustür zusammengeschlagen wird? Ist es nicht praktisch, wenn die Regierung unsere Lebensgewohnheiten im Internet öffentlich macht? Ist es nicht schön, wenn es im Büro statt Festgehalt eine Carrera-Bahn gibt? Ist es kein Grund zur Freude, wenn man in dieser Welt Vater wird? Jetzt leben, das das richtige Später verhindert? Wir sind alle Teil der neue Herausforderungen, wie wir auch alle Teil der Lösung sind.

Wir haben als Unternehmen die Pflicht zu dokumentieren, wie es die erhobenen Daten verarbeitet und vor fremdem Zugriff schützt, und einen Notfallplan zu entwickeln für den Fall des Datendiebstahls. Die Beweislast liegt auf unserer Seite. Deshalb haben wir ein dreistufiges Konzept entwickelt und betrachten das Thema Datenschutz aus organisatorischer, informationstechnischer und juristischer Sicht. Wir haben für alle Bereiche die entsprechenden Experten, um die richtigen Checklisten-Massnahmen zu ergreifen, damit personenbezogene Daten geschützt, Datenschutzverletzungen vermieden und eine kontinuierliche Verbesserung und Lernen daraus möglich ist.

Unsere Webseiten nutzen keine Cookies bei den Lesern. Wer das für seinen Browser Zugriff mal testen möchte, der kann das mit dem Browser-Plugin Ghostery testen. Damit sind wunderbar alle Tracker auf genutzten Webseite zu sehen. Denn nahezu jedes Unternehmen geht tagtäglich mit Informationen um, die sich auf identifizierte oder identifizierbare Personen beziehen. Dies betrifft demnach nicht nur den vollständigen Namen, bspw. von Kunden oder Mitarbeitenden, sondern auch Daten aus denen sich Rückschlüsse auf die jeweilige Person ziehen lassen. Beispiele dafür sind Standortdaten oder IP-Adressen. So halten wir alle Vorgaben ein: zum Beispiel die Unterlagen von abgelehnten Bewerbern werden auch aus unseren gesicherten Mails gelöscht?

Zu berücksichtigen ist auch, dass personenbezogene Daten grundsätzlich nur solange verarbeitet werden dürfen, wie dies zur Erfüllung des Zweckes, zu dem sie erhoben wurden, erforderlich ist. Anschliessend löschen wir regelmässig die Daten und speichern sie somit nicht bis zum „Sankt Nimmerleinstag“. Im Rahmen der Jahres-Abschluss-Arbeiten gibt es eine Verfahrensanweisung und dokumentiertes Rechenschaftspflicht als Löschkonzept, in dem dann auch die Gründe für eine ggf. längere Aufbewahrung anzugeben sind. Da das Datenschutzrecht mit dem Tod der Person endet, gilt für das postmortale allgemeine Persönlichkeitsrecht nur eine gesetzliche Aufbewahrungspflicht (eTIN).

Natürlich muss für die DSGVO auch eine neue Datenschutzerklärung her. Mittlerweile gibt es auch dafür die ersten Generatoren im Netz. Für das Grundgerüst ist der Generator von der DGD Deutsche Gesellschaft für Datenschutz hilfreich. Hier kann sich jeder, in einem Baukastensystem, kostenlos eine passende Datenschutzerklärung für seinen Webauftritt erstellen lassen. Bitte nicht wundern, der Text dort wird sehr lang und ist nicht schön zu lesen. Aber er ist rechtssicher und das zählt. Der normale Webbesucher wird sich das wohl nie durchlesen wollen.

Mal eine persönliche Meinung, ganz generell zur Datenschutzgrundverordnung. Ja, es wurde Zeit für eine neue Regelung, welche den Anforderungen der modernen, digitalen Welt entspricht. Jeder von uns möchte, dass Firmen sorgfältig mit unseren Daten umgehen. Ja, wir befürworten das Verstösse gegen den Datenschutz empfindlich bestraft werden. Ja, auch eine EU-einheitliche Regelung ist durchaus sinnvoll.

Newsletter und Leser-Kommentare

Das erste Opfer der DSGVO war unser Newsletter. Wobei die neue DSGVO nur der Auslöser dafür war, uns von einem ungeliebten Kind zu trennen. Der Newsletter stand schon lange auf dem Prüfstand. So richtig brachte der uns keine Leser, wurde von uns auch nur automatisiert mit neuen Beiträgen gefüllt. Da man uns aber auch auf vielen anderen Kanälen folgen kann, machte der so keinen wirklichen Sinn. Wir haben den deutschen Dienstleister Mailingwork damit beauftragt.. Dieses zertifizierte Unternehmen sitzt in den Chemnitz. Somit werden auch alle unsere Daten von Newsletter-Abonnenten (Mailadresse und Name) auf einem Server in Deutschland gespeichert und verwaltet.

Die Kommentare auf unseren Produktseiten sind der nächste Punkt auf der Liste. Hier speichern wir den Namen des Kommentierenden, seine Web-Seiten-URL (als freiwillig gekennzeichnete Angabe), seine Mailadresse und seine IP-Adresse. Die Daten werden auf unserem Webserver gespeichert, bleiben also bei uns bzw. unserem Provider. In Zukunft weisen wir den Kommentierenden vor dem Absenden des Kommentars darauf hin und er bestätigt, dass er damit einverstanden ist. Dies ist mit einem Compliance Plugin für unsere Redaktionssysteme Plone und Joomla relativ komfortabel eingebaut. Wichtig ist in dem Zusammenhang, der Datenschutzhinweis muss auf eine eigene Seite, mit einem eigenen Menüpunkt – so wie das Impressum.

Wir waren jung und brauchten das Gel: Jeder hat sie begangen, jeder! Jugendsünden wie XXXXL-Pullover, idiotische Ferienjobs, ganz zu schweigen von den Fettnäpfchen wie Flaschendrehen und Klammerblues. Grauenhafte Baywatch-Poster, vergessen geglaubte Radler-Hosen... und wie war das noch mit dem Recht auf Vergessen im Web? Wir konnten uns dank Facebook in der ganzen Stadt nicht mehr sehen lassen! Nirgends...

Es sind Systeme wie Facebook und ein zentralisiertes Internet die uns wirklich noch irgendwann in die gleiche Lage bringen werden, in der China sich jetzt schon befindet. Dazu gesellt sich immer offensichtlicher eine fachlich überforderte parlamentarische Rahmengebung....

UNBEKANNTER FEHLER. Die Warnmeldung blinkte rot. =Nicht gut=, murmelte der Sicherheitschef des Kernreaktors Hamm-Uentrop. =Nicht gut=.

oft trügt der Schein...

Nicht nur Maschinenbediener, sondern alle monotonen Berufsbilder bergen die Gefahr des: Nutzer die sich das angesehen haben, klicken auch hier... durch menschliche Schwäche können Schadsoftware, wie exemplarisch Stuxnet in Maschinen-Netzwerke eindringen und diese unbrauchbar machen. Diesem Nichtwissen beugen wir mittlerweile durch systematische Interne Audits und Belehrung vor. Um unsere Produktionsumgebung zu schützen nutzen wir die strukturierte Analyse entsprechend Anhang A der ISO 27001. Ein Risiko besteht für uns auch in den sogenannten „Dark Data“. Dabei handelt es sich um Datensätze, die firmenintern mittels Netzwerkoperationen über Sensoren und Telematik generiert werden, aber unstrukturiert sind. Grösstenteils wissen wir mitunter selbst nicht, was zu welchem Zweck gespeichert wurde. Oder der Zweck hat sich, wie beispielsweise beim Predictive Maintenance eines Kunden, schon längst erfüllt. Im schlimmsten Fall geraten vermeintlich triviale Daten durch Sicherheitslücken in die Hände von Cyber-Kriminellen, die damit Identitätsraub begehen können. Wie damit nach EU-DSGVO umzugehen ist, steht noch in den Sternen, denn der Risikobereich für diese potentiell personenbezogene Daten, der festlegen soll, wann eine Verletzung gemeldet wird, ist Auslegungssache der europäischen Aufsichtsbehörden.

Es war exakt 10 Jahre her, dass Kai geschworen hatte, seinen Lehrer zu töten. Er grinste: "Und selbst?" Das Klassentreffen hatte begonnen.

vorwitzig (vorsätzlich) in U-Haft

Es sind genau diese Konstellationen, aus dem Zusammenhang entfernt, die eine Fremd-Meinung bilden. Durch Art. 9 DSGVO wird sogar die Verarbeitung von besonders sensiblen Daten erlaubt, die von der betroffenen Person offensichtlich öffentlich gemacht wurden. Das heißt auch unsensible Daten die von einer Person offensichtlich öffentlich gemacht werden wie z.B. Whatsapp Posts, Blog-Einträge, oder Daten bei welchen man die Zustimmungen zur Datenverarbeitung gegeben hat, können gesammelt werden um Persönlichkeitsprofile und Scorings zu erstellen. Im Zusammenhang mit der Enthüllungsaffäre des Edward Snowden haben sich Cookies auch den Ruf erworben, als Einfallstor für raffinierte Spionagesoftware zu dienen.

Derjenige, der die Daten verarbeitet (Verantwortlicher), muss über die Rechtmässigkeit der Datenverarbeitung Rechenschaft ablegen können, die Rechtmässigkeit also nachweisen können, sogenannte Accountability, Art. 5 Abs. 2 DSGVO. Die Rechtmässigkeitsvoraussetzungen sind in Art. 6 DSGVO aufgelistet: hierzu gehören insbesondere:

+ die Einwilligung,

+ die Verarbeitung für die Erfüllung eines Vertrages und

+ die Verarbeitung zur Wahrnehmung berechtigter Interessen.

Mit der Umsetzung der DSGVO Artikel 22 wird ausschliesslich die automatisierte Verarbeitung der Daten geregelt aber nicht die Analyseverfahren z.B. Scorings die eingesetzt werden dürfen. Falls die Daten rechtmässig gesammelt und verarbeitet wurden kann eine Bank also rechtmässig eine Entscheidung über z.b. eine Ablehnung eines Kredites treffen, wenn diese Entscheidung nicht automatisch, sondern durch eine natürliche Person getroffen wird. Weitere Ausnahmen: Versicherungen, Gesundheitswesen und Ermittlungsbehörden. Bei Personenversicherungen werden z.B. Apps oder Wearables verwendet um Personendaten zu sammeln, bei Fahrzeugversicherungen wiederum GPS Boxen und Unfallsensoren um Fahrverhalten und Unfälle aufzuzeichnen. Oft handelt man sich mit den finanziellen Vorteilen eine Reihe von Problemen ein, die einem erst im Nachhinein bewusst werden (Gläserner Mensch). Grundsätzlich sollte man der Nutzung der personenbezogenen Daten in allen Fällen wiedersprechen, mindestens aber eine Zweckgebundheit und Löschfrist einfordern; dies ist auch nachträglich via schriftlichem Wiederruf möglich.

....bedeutende Werke aus dem Zeitalter der Glaubenskriege. Der Museumsführer blieb stehen. Dieses etwa: 2078. Die Schlacht um Google.